shiro 反序列化漏洞综合利用工具 shiro_attack_by J1anfen,里面的 jar 直接运行即可,用于 shiro 漏洞检测、修复验证等

”shiro 反序列化漏洞 Shiro反序列化漏洞“ 的搜索结果

1.shiro反序列化漏洞、暴力破解漏洞检测工具源码 2.shiro反序列化漏洞、暴力破解漏洞检测工具jar包 3.shiro反序列化漏洞、暴力破解漏洞检测工具启动方法 4.shiro反序列化漏洞、暴力破解漏洞检测工具使用方法 5.shiro...

Shiro1.2.4及以下版本存在反序列化漏洞,该工具用于测试该漏洞。

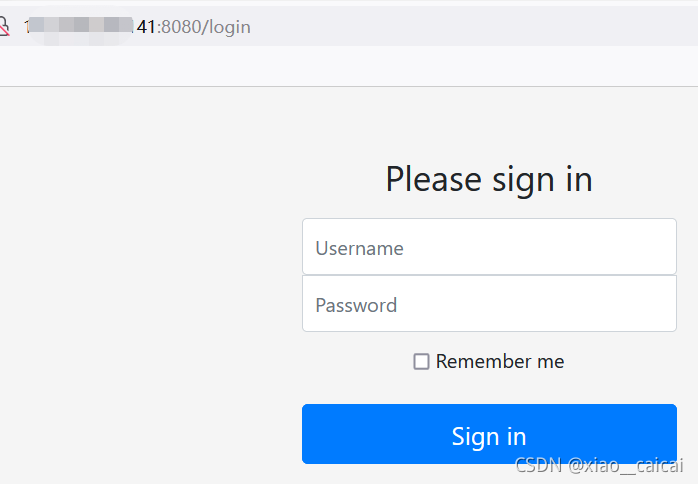

图形化界面,该工具支持漏洞检测,请勿用作非法途径,否则后果自负。 Shiro550无需提供rememberMe Cookie,Shiro721需要提供一个有效的rememberMe Cookie 可以手工指定特定的 Key/Gadget/EchoType(支持多选),如果...

项目介绍基于Apache Shiro反序列化漏洞进行利用链的探测,附内存马。利用时需要修改POST请求两处数据,分别为Header头RememberMe字段值和携带的data数据(由于payload设定,data中须指定名字为c的参数值)。探测到...

shiro反序列化漏洞检测工具,含链接教程 [admin@ shiro]java - shiro_tool.jar https://xx.xx.xx.xx/

Shiro_exploit用于检测与利用Apache Shiro反序列化漏洞脚本。可以帮助企业发现自身安全漏洞。 该脚本通过网络收集到的22个key,利用ysoserial工具中的URLDNS这个Gadget,并结合dnslog平台实现漏洞检测。漏洞利用则...

但在这个过程中,其AES的Key硬编码,导致反序列化漏洞的产生。(参考http://www.secwk.com/2019/09/18/2818/) 反序列化漏洞解决思路 从上面我们了解到,反序列化漏洞主要是由于硬编码引起的,那么只要解决硬编码,...

这个通过观察shiro1.2.4版本的源代码可以发现,如果不指定密钥,shiro会默认一个初始化密钥,该密钥是被硬编码在代码中,由于代码是开源的,攻击者很容易找到该密钥,并且伪造cookie发起攻击。通过观察最新版本1.7.1...

shiro_attack_2.2

原理 AES加密的密钥Key被硬编码在代码里,每个人通过源代码都能拿到AES加密的密钥。因此,攻击者构造一个恶意的对象,并且对其序列化,AES加密,...Shiro将rememberMe进行解密并且反序列化,最终就会造成反序列化漏洞。

攻击者可以使用Shiro的默认密钥伪造用户Cookie,触发Java反序列化漏洞,进而在目标机器上执行任意命令。该款工具特别适合初学者,配置了各种OA漏洞利用板块,还有shiro、struts2等框架漏洞的漏洞利用板块,还有一键...

文章目录一、漏洞介绍1.1 简介1.2 漏洞原理1.3 漏洞特征1.4 漏洞影响二、环境配置三、漏洞利用3.1 利用方法(一) 一、漏洞介绍 1.1 简介 Apache Shiro是一款开源安全框架,提供身份验证、授权、密码学和会话...

shiro反序列化测试工具包,两个使用任意一个即可

在一些面试以及攻防对抗中,总会碰到shiro反序列化的命令执行,于是给大家简单的科普一下。 Apache Shiro是一款开源企业常见JAVA安全框架,此框架提供了RememberMe的功能,这是很多网站都具备的,例如你登录了一个...

1、shiro替换:先将之前的shiro相关jar包删除。然后引入shiro-all-1.7.1.jar。同时,必须引入另外一个依赖包 encoder-1.2.2.jar。老版本ssm项目:jdk1.7,tomcat7,shiro1.2.4,spring3.2。4、spring替换:用spring4...

推荐文章

- Java面向对象程序设计 第七章总结_方法的返回值被错误地处理为一个非空的对象-程序员宅基地

- RFX2401C skyworks射频2.4GHZ ZIGBEE/ISM发射/接收RFeIC_rfx2401c csdn-程序员宅基地

- Lambda简便方法引用、构造方法引用_lambdautils.getname-程序员宅基地

- sql表格模型获取记录内容_SQL Server和BI –如何使用Excel记录表格模型-程序员宅基地

- GateWay配置_grateway配置-程序员宅基地

- 云栖专辑| 阿里毕玄:程序员的成长路线-程序员宅基地

- Android 导出traces.txt 遇到的坑_biotraces无法导出-程序员宅基地

- 【ffmpeg 给视频添加背景音乐,去掉视频背景音乐原声】_ffmpeg.net 视频 加入 音频-程序员宅基地

- cocos2d-x3.2 lua 返回键监听_cocos2dx-lua cc.director:getinstance():endtolua()-程序员宅基地

- etcc oracle ebs,Oracle EBS12.2.6 克隆问题集合-程序员宅基地